پروتکل ARP چیست

پروتکل ARP چیست، پروتکل ARP ( Address Resolution Protocol ) روشی برای ترجمه و نگاشت یک آدرس IP به آدرس فیزیکی ( MAC Address ) در شبکه LAN می باشد. وظیفه ARP اساسا ترجمه آدرس های 32 بیتی به آدرس های 48 بیتی و بالعکس می باشد. انجام این فرایند ضروری است چرا که آدرس های IP نسخه 4 ( IPv4 ) 32 بیتی هستند، اما آدرس های فیزیکی ( MAC Address ) 48 بیتی می باشند و به همین جهت ترجمه این دو آدرس به یکدیگر از اهمیت بالایی در شبکه برخوردار است. پروتکل ARP بین لایه های 2 و 3 مدل OSI ( Open Systems Interconnection Model ) کار می کند. آدرس فیزیکی ( MAC Address ) در لایه دوم از مدل OSI به نام لایه پیوند ( data link ) قرار دارد. همچنین IP در لایه سوم به نام لایه شبکه ( network layer ) قرار دارد.

همچنین ARP می تواند در تکنولوژی هایی نظیر Token ring و FDDI ( Fiber Distributed Data Interface ) و IP over ATM مورد استفاده قرار گیرد.

فهرست مطالب:

پروتکل ARP چیست

ARP چه کاری انجام می دهد و چگونه کار می کند؟

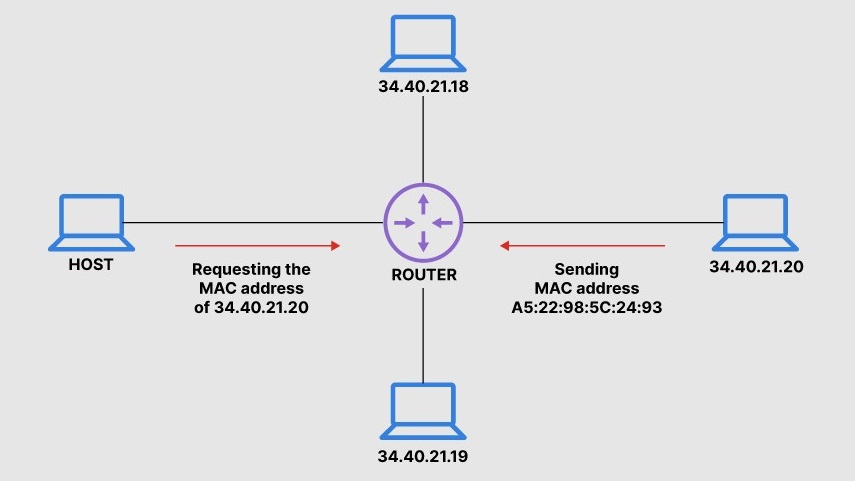

هنگامی که یک کامپیوتر جدید به یک شبکه LAN می پیوندد، یک آدرس IP منحصر به فرد به آن اختصاص داده می شود که جهت شناسایی و ارتباط در شبکه مورد استفاده قرار می گیرد. بستههای داده به Gateway میرسند که مقصد آن یک ماشین میزبان خاص می باشد. Gateway یا هر سخت افزار دیگری نظیر روتر که به داده ها اجازه می دهد که از یک شبکه به شبکه دیگر جریان پیدا نمایند، از ARP درخواست می کند تا یک آدرس MAC که با آدرس IP مطابقت داشته باشد پیدا نماید. حافظه ARP فهرستی از هر آدرس IP و آدرس MAC منطبق با آن را نگه می دارد که این فهرست، جدول ARP یا ARP Table نام دارد.

حافظه ARP پویا است، اما کاربران در یک شبکه همچنین می توانند یک جدول ARP به صورت Static حاوی آدرس های IP و آدرس های MAC را پیکربندی نمایند. جداول ARP در تمام سیستم عامل ها در شبکه اترنت IPv4 نگهداری می شوند. هر بار که یک دستگاه برای ارسال داده به دستگاه دیگری متصل به شبکه LAN درخواست یک آدرس MAC می نماید، دستگاه حافظه ARP خود را بررسی می کند تا ببیند آیا فرایند ترجمه IP به آدرس MAC قبلاً انجام شده است یا خیر. اگر در جدول ARP وجود داشته باشد، نیاز به درخواست جدید نمی باشد. اما اگر ترجمه هنوز انجام نشده باشد، درخواست آدرس های شبکه ارسال می شود و ARP انجام می شود. پروتکل ARP به صورت Broadcast در شبکه انجام خواهد شد و دستگاه مد نظر جواب در خواست را به صورت Unicast بر می گرداند.

ظرفیت حافظه ARP محدود می باشد و آدرس ها تنها برای چند دقیقه در حافظه باقی می مانند و برای آزاد شدن فضای این حافظه اطلاعات مرتبا پاک می شوند. این طراحی برای حفظ حریم خصوصی و امنیت و همچنین برای جلوگیری از سرقت یا جعل آدرس های IP توسط مهاجمان سایبری در نظر گرفته شده است. در حالی که آدرس های MAC ثابت هستند، آدرس های IP به طور مداوم به روز می شوند چرا که به واسطه استفاده از DHCP ممکن است در زمان های مختلف آدرس های متفاوتی به دستگاه ها تخصیص یابد اما آدرس فیزیکی مختص هر دستگاه می باشد و غیر قابل تغییر است. در فرآیند پاکسازی، آدرس های استفاده نشده حذف می شوند.

اطلاعات بیشتر (لینک های مرتبط):

- بدافزار Malware

- پروتکل VTP

- رمزنگاری اطلاعات

- رمزنگاری RSA

- بررسی حملات وب

- کربروس Kerberos

- هش Hash

- شبکه گسترده

- لایه “Physical”

- لایه “Data link”

- لایه “Network”

- لایه “Transport”

- لایه “Session”

- لایه “Presentation”

- لایه “Application“

ارتباط پروتکل ARP با DHCP و DNS چیست؟

ARP فرآیند ترجمه یک آدرس IP پویا به آدرس MAC یک ماشین فیزیکی است. از این رو مهم است که نگاهی به چند فناوری مرتبط با IP داشته باشیم :

همانطور که اشاره شد، آدرسهای IP بر اساس طراحی، به این دلیل ایجاد امنیت و حریم خصوصی کاربران دائماً تغییر میکنند. با این حال، تغییرات در آدرس های IP نباید کاملاً تصادفی باشد. باید قوانینی وجود داشته باشد که یک آدرس IP از محدوده مشخصی از اعداد موجود در یک شبکه خاص تخصیص یابد. این به جلوگیری از مشکلاتی مانند دریافت آدرس IP یکسان روی دو دستگاه کمک می نماید. این قوانین به عنوان پروتکل DHCP شناخته می شوند. آدرس های IP به عنوان هویت برای دستگاه ها از اهمیت بالایی برخوردار هستند زیرا حتی برای انجام جستجوی اینترنتی مورد استفاده قرار می گیرند. هنگامی که کاربران به دنبال نام دامنه یا URL نظیر www.msp-ict.com می گردند، از نام و حروف الفبایی استفاده می نمایند. از طرف دیگر کامپیوتر ها از آدرس IP عددی برای مرتبط نمودن نام دامنه با سرور استفاده می کنند.

برای اتصال این دو، از یک سرور DNS برای ترجمه یک آدرس IP از یک رشته اعداد گیج کننده به یک نام دامنه قابل درک تر و بالعکس استفاده می شود. و همانطور که مشاهده می نمایید این پروتکل ها کاملا وابسته به دیگری می باشند و وجود نقص در هرکدام از آن ها اتصال های ما را با مشکلات جدی روبرو خواهد نمود.

انواع پروتکل ARP

نسخه ها مختلف و موارد استفاده از ARP وجود دارد. که چند مورد را به اختصار شرح می دهیم :

- Proxy ARP : تکنیکی است که توسط آن یک دستگاه Proxy در یک شبکه معین به درخواست ARP برای یک آدرس IP که در آن شبکه نیست پاسخ می دهد. Proxy از مکان مقصد ترافیک آگاه است و آدرس MAC خود را به عنوان مقصد ارائه می نماید.

- Reserve ARP : ماشین های میزبانی که آدرس IP خود را نمی دانند می توانند از پروتکل Reverse Address Resolution Protocol استفاده نمایند.

- Inverse ARP : در حالی که ARP از یک آدرس IP برای یافتن یک آدرس MAC استفاده می نماید، IARP از یک آدرس MAC برای یافتن آدرس IP استفاده می کند.

حملات در ARP ( ARP Spoofing / ARP Poisoning )

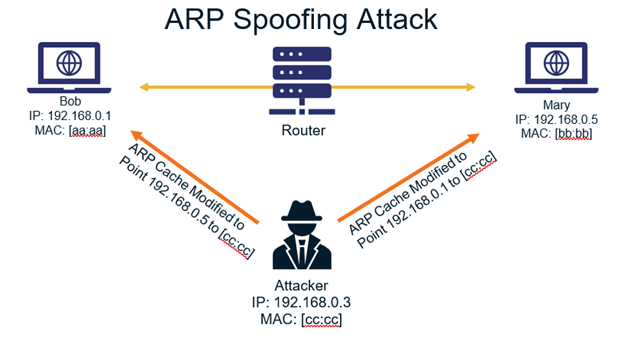

جعل ARP ( ARP Spoofing ) همچنین ARP Poisoning نیز نامیده می شود. این یک نوع حمله مخرب است که در آن یک مجرم سایبری پیام های ARP جعلی را به شبکه LAN هدف می فرستد تا آدرس MAC خود را با آدرس IP یک دستگاه یا سرور قانونی در شبکه پیوند دهد. این پیوند اجازه می دهد تا داده های دستگاه مورد حمله به جای مقصد اصلی به کامپیوتر مهاجم ارسال شود. حملات جعل ARP ( ARP Spoofing ) می تواند خطرناک باشد، زیرا اطلاعات حساس می تواند بین کامپیوتر ها منتقل شود و مهاجم بدون اطلاع قربانیان به همه این اطلاعات دسترسی داشته باشد.

ARP Spoofing می تواند زمینه ساز حملات دیگری شود که به برخی از آن ها خواهیم پرداخت :

حملات Man in the Middle ( MITM )

حمله مرد میانی ( Man in The Middle ) نوعی استراق سمع است که در آن مهاجم سایبری پیام ها را بین دو طرف بدون آن که آن ها متوجه باشند و با مقاصد سرقت اطلاعات، رهگیری، تغییر و ارسال می نماید. مهاجم ممکن است سعی کند پیام های یکی از طرفین یا هر دو را کنترل و دستکاری نماید تا به اطلاعات حساس دست یابد. حمله MITM زمانی رخ می دهد که بدافزار، توزیع شده و کنترل مرورگر وب قربانی را به دست بگیرد. خود مرورگر برای مهاجم مهم نیست، اما دادههایی که قربانی به اشتراک میگذارد میتواند شامل نامهای کاربری، رمز عبور، شماره حساب و سایر اطلاعات حساس به اشتراک گذاشته شده در چتها و بحثهای آنلاین باشد که برای مهاجم بسیار با اهمیت است.

مهاجم پس از کنترل، یک پروکسی بین قربانی و یک سایت قانونی، ایجاد می کند تا هر گونه داده بین قربانی و سایت قانونی را رهگیری کند. مهاجمان این کار را با بانکداری آنلاین و سایت های تجارت الکترونیک انجام می دهند تا اطلاعات شخصی و داده های مالی را به دست آورند.

حملات Denial of Service ( DoS )

Denial of Service حمله ای است که در آن مهاجم سایبری سعی می نماید سیستم ها، سرورها و شبکه ها را با ترافیک بالا تحت شعاع قرار داده و از دسترسی کاربران به آن ها جلوگیری نماید. حمله DoS در مقیاس بزرگتر به عنوان حمله Distributed Denial of Service شناخته می شود که تعداد مبدا های بسیار بیشتری برای حمله ترافیکی به یک سیستم مورد استفاده قرار می گیرند. این نوع حملات از آسیب پذیری های شناخته شده در پروتکل های شبکه سوء استفاده می نمایند. هنگامی که تعداد زیادی بسته به یک شبکه آسیب پذیر ارسال می شود، سرویس به راحتی تحت شعاع قرار گرفته و از دسترس خارج خواهد شد یا اصطلاحا Down خواهد گردید.

حملات Session Hijacking

این حمله زمانی اتفاق میافتد که یک مهاجم سایبری شناسه جلسه کاربر را ربوده و جلسه وب آن کاربر را تصاحب کند و به عنوان آن کاربر ظاهر شود. مهاجم با داشتن شناسه جلسه در اختیار خود، می تواند هر کار یا فعالیتی را که کاربر مجاز به انجام آن در آن شبکه است انجام دهد. احراز هویت زمانی اتفاق میافتد که کاربر سعی میکند به یک سیستم دسترسی پیدا کند یا به یک وبسایت یا سرویس وب محدود وارد شود. شناسه جلسه در یک کوکی در مرورگر ذخیره میشود و مهاجمی که قصد ربودن جلسه را دارد، فرآیند احراز هویت را متوقف کرده و در زمان واقعی نفوذ می نماید.

اطلاعات بیشتر (لینک های مرتبط):

- آموزش شبکه

- Load Balance در فایروال FortiGate

- Stub routing در پروتکل مسیریابی EIGRP

- جیتر Jitter

- تست سرعت اینترنت

آموزش شبکه

نظرات کاربران